cloudpackエバンジェリストの吉田真吾(@yoshidashingo)です。

Amazon VPCに「VPC Peering機能」がリリースされました。

すでに色々ブログに上がってますね。

関連情報

やれること

- 同一AWSアカウントあるいはAWSアカウントを跨いで、同一リージョンで、VPCのCIDRが重複しない もの同士を接続できる。

Configurations with routes to an entire CIDR block - Amazon Virtual Private Cloud

別アカウントのVPC同士をPeeringしてみる

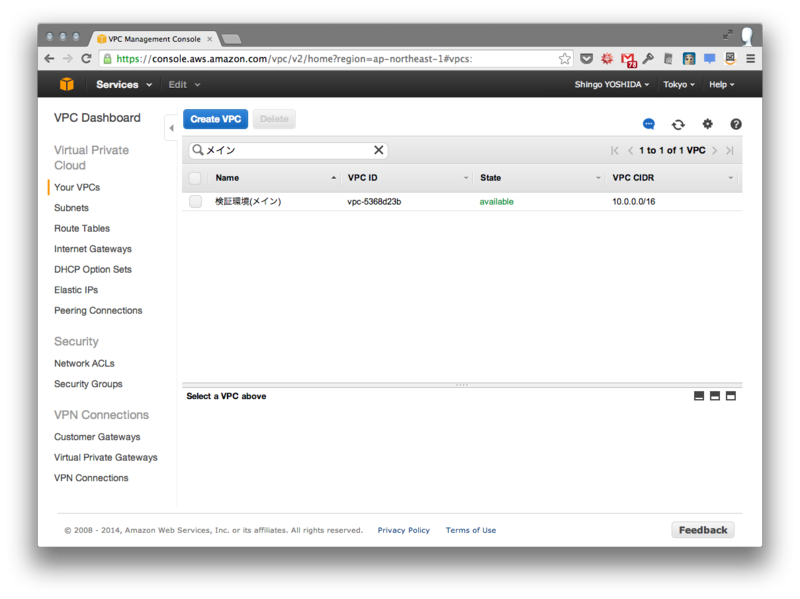

- アカウントAのVPCから接続してみます。CIDRは「10.0.0.0/16」

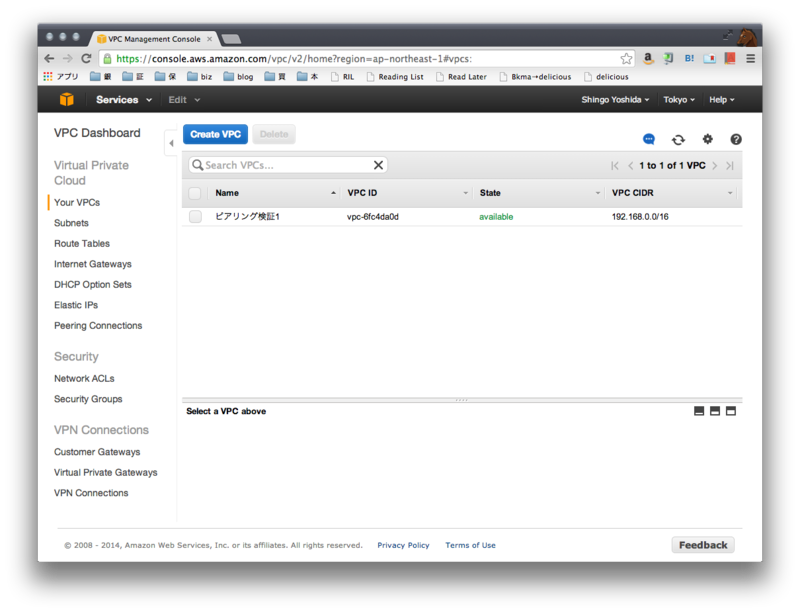

- アカウントBのVPC。アカウントAから接続を受け入れます。CIDRは「192.168.0.0/16」

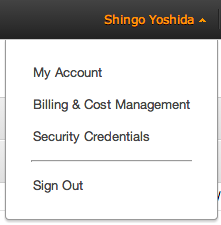

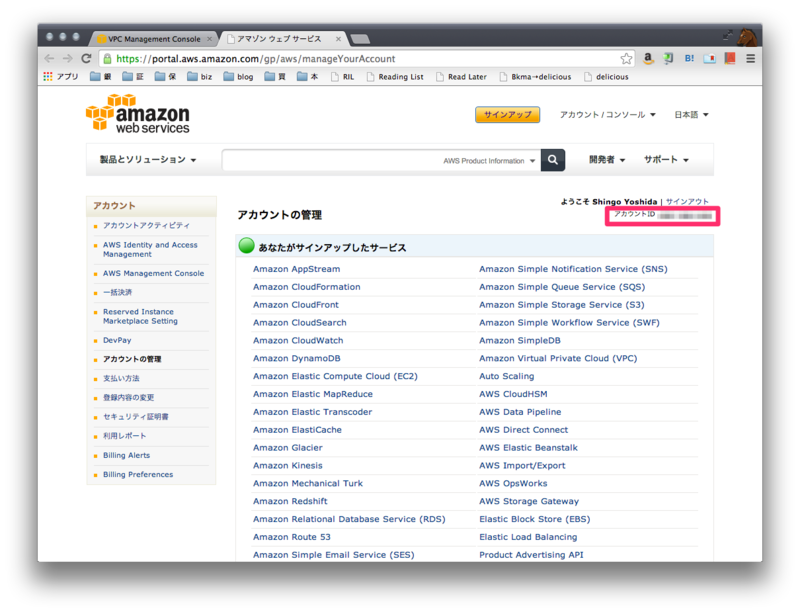

- My AccountからアカウントBのAccount IDと接続を受け入れるVPC IDを調べておきます。

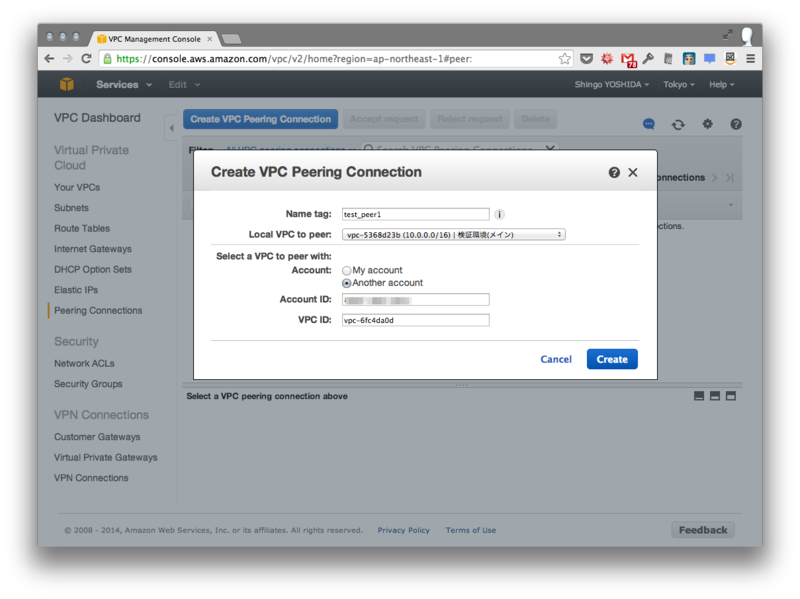

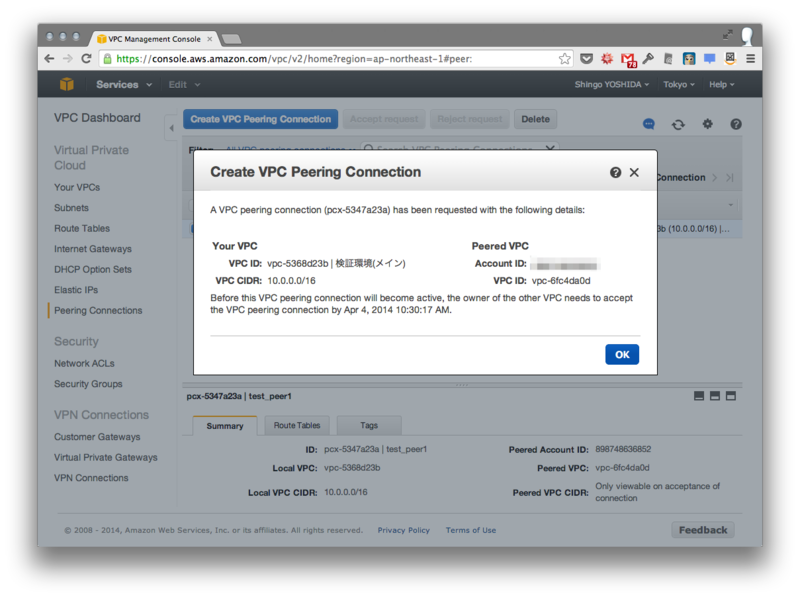

- アカウントAのVPC「Peering Connections」でピアリング接続を作成します。

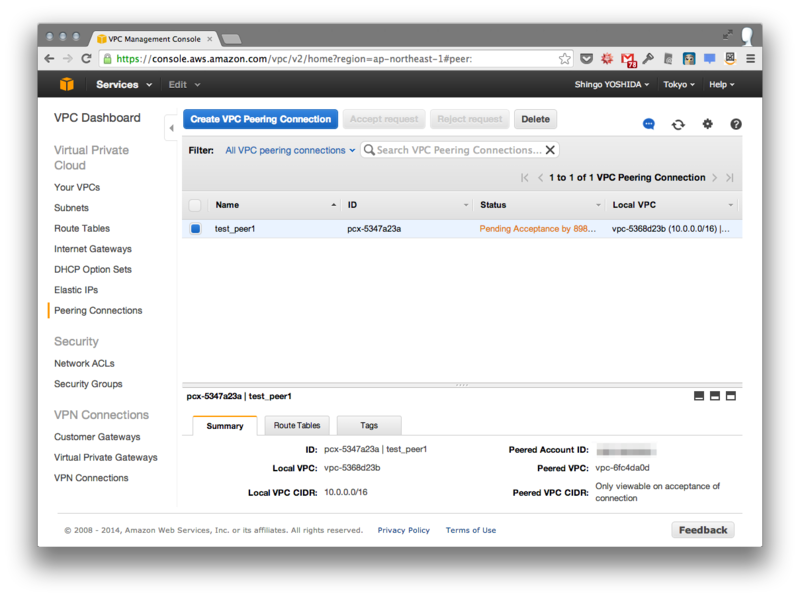

- アカウントAで「受入れ待ち」になります。

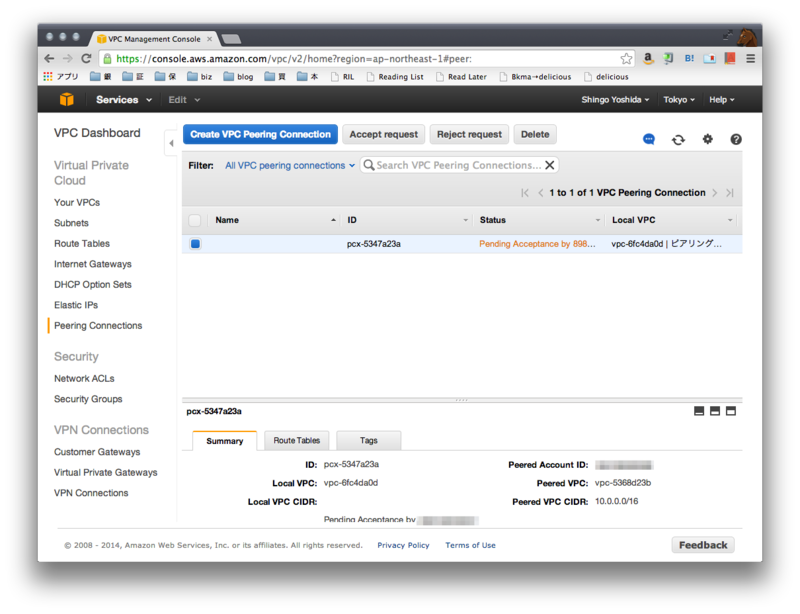

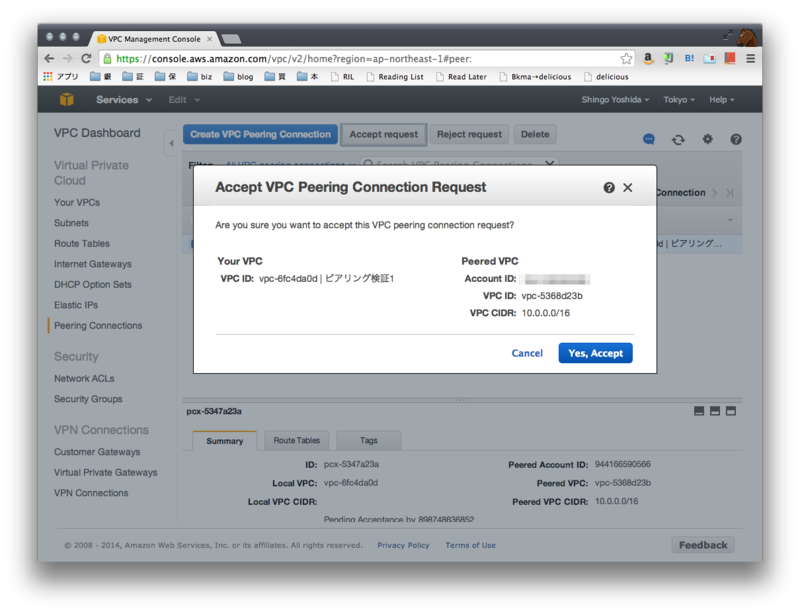

- アカウントBでも「受入れ待ち」になるので、受入れます。

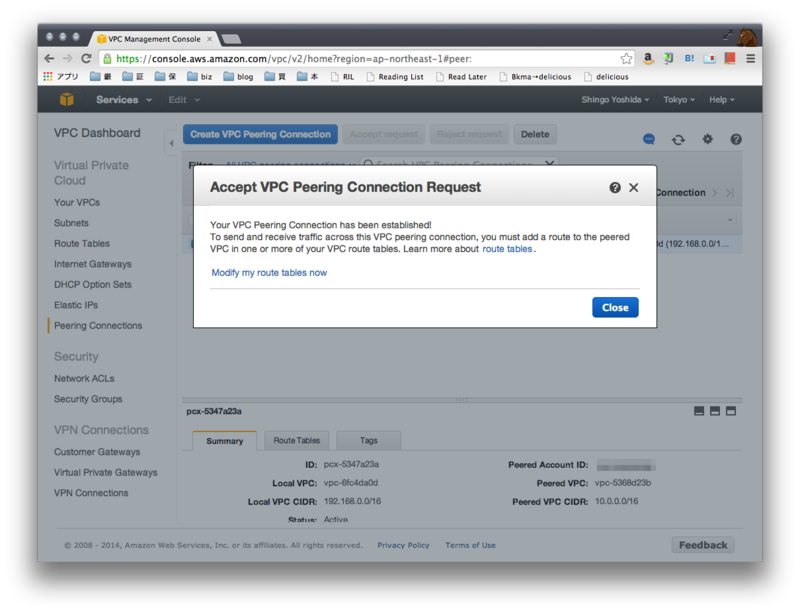

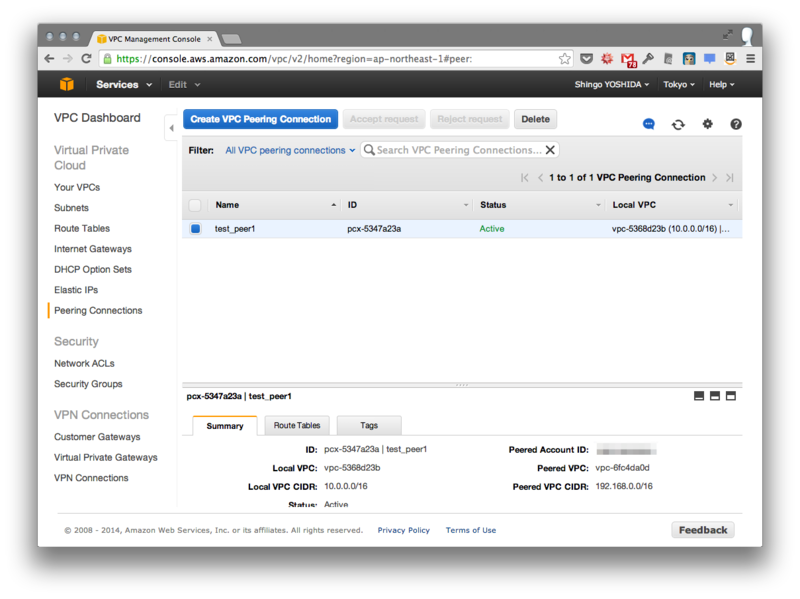

- アカウントAでもStatusが「Active」になります。

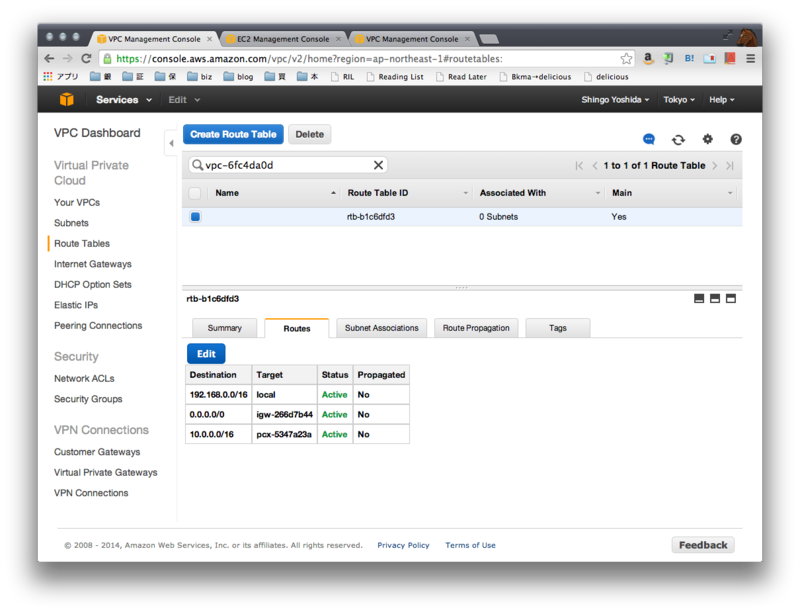

ピアリング接続は完了です。次にRoute Tableを編集しましょう。

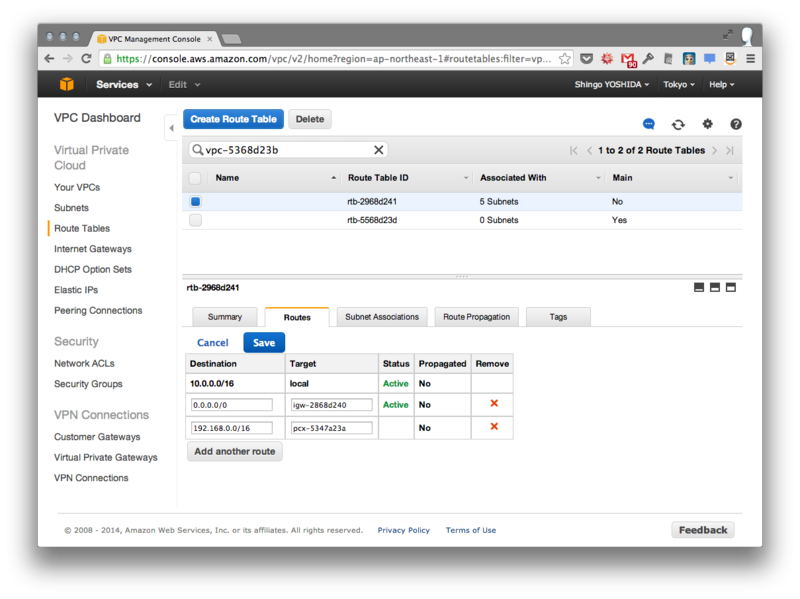

- アカウントAのVPCからアカウントBのVPCへのルーティング追加

- アカウントBのVPCからアカウントAのVPCへのルーティング追加

やれないこと

注意として

たとえば別アカウント同士で同一CIDRブロックであるVPC同士はコネクションを作成できません。

気をつけましょう。

まとめ

共用の監視サーバーから見えないような閉域網化している環境もこれで監視ができると思います。